Spring Security được phát triển bởi SpringSource (hiện thuộc Pivotal) và được xem là một trong những framework bảo mật phổ biến nhất cho ứng dụng Java. Việc tồn lại một lỗ hổng về kiểm soát truy cập (Broken Access Control) như CVE-2024-22257 có thể gây ra mất dữ liệu hoặc làm gián đoạn các hoạt động quan trọng.

Nguyên nhân tồn tại lỗ hổng CVE-2024-22257 là do Spring Security kiểm tra xác thực khi sử dụng trực tiếp đối tượng AuthenticatedVoter. Khi ứng dụng truyền một giá trị null tại tham số Authentication cho AuthenticatedVoter#vote, nó có thể dẫn đến việc cấp quyền truy cập không chính xác, làm hệ thống trở nên dễ bị tấn công.

Các phiên bản Spring Security có thể bị ảnh hưởng bởi lỗ hổng này gồm:

- 6.2.0 đến 6.2.2

- 6.1.0 đến 6.1.7

- 6.0.0 đến 6.0.9

- 5.8.0 đến 5.8.10

- 5.7.0 đến 5.7.11

- Phiên bản cũ hơn, không được hỗ trợ

Để giải quyết lỗ hổng CVE-2024-22257, người dùng cần cập nhật lên phiên bản mới nhất. Ngoài ra, nhóm phát triển Spring cũng khuyến cáo các nhà phát triển xem xét việc chuyển sang các cơ chế quản lý ủy quyền mới mà Spring Security cung cấp và ngừng sử dụng trực tiếp thành phần AuthenticatedVoter, bởi vì nó đã lỗi thời và các ứng dụng dựa vào đây để kiểm tra xác thực có nguy cơ bị tấn công cao hơn.

Đăng ký liền tay Nhận Ngay Bài Mới

Subscribe ngay

Cám ơn bạn đã đăng ký !

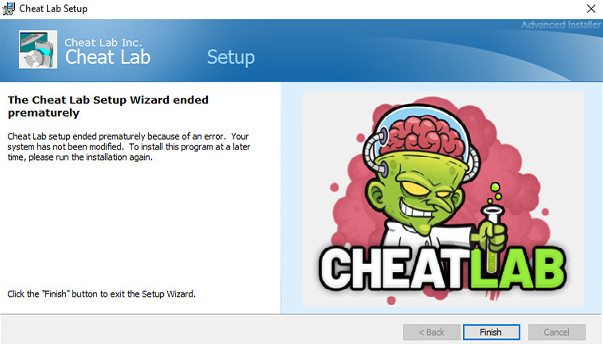

Lỗi đăng ký !

Add Comment