Lỗ hổng này nằm ngay ở phần mềm xử lý dữ liệu, có khả năng cho phép kẻ tấn công thực thi mã tùy ý trên các máy chủ chạy BentoML.

BentoML được ưa chuộng vì hiệu suất và tính dễ sử dụng trong việc đưa các mô hình AI vào môi trường sản phẩm. Do đó, lỗ hổng này phổ biến rộng rãi, khiến bất kỳ tổ chức nào dựa vào các phiên bản BentoML chưa được vá lỗi đều gặp rủi ro.

Lợi dụng các BentoML xử lý dữ liệu, những kẻ tấn công có thể khai thác deserialization của framework bằng cách gửi các yêu cầu POST được tạo giúp chúng có thể:

- Thực thi mã độc hại: Chạy các lệnh có cùng đặc quyền như chính ứng dụng BentoML, cho phép kẻ tấn công tồn tại trên máy chủ.

- Đánh cắp dữ liệu nhạy cảm: Tùy thuộc vào cấu hình của hệ thống, quyền truy cập vào dữ liệu mô hình, cơ sở dữ liệu bí mật và các tài sản khác có thể bị xâm phạm.

- Khởi động các cuộc tấn công tiếp theo: Máy chủ bị xâm nhập có thể trở thành một phần của mạng botnet hoặc bệ phóng cho các hoạt động khai thác khác trên mạng nội bộ.

Hiện tại đã có PoC về lỗ hổng này. Người dùng nên cập nhật bản vá càng sớm càng tốt và giám sát các hoạt động đáng ngờ trên máy tính bằng cách ghi lại các sự kiện hệ thống và lưu lượng truy cập mạng bất thường cho mọi phiên bản BentoML.

Đăng ký liền tay Nhận Ngay Bài Mới

Subscribe ngay

Cám ơn bạn đã đăng ký !

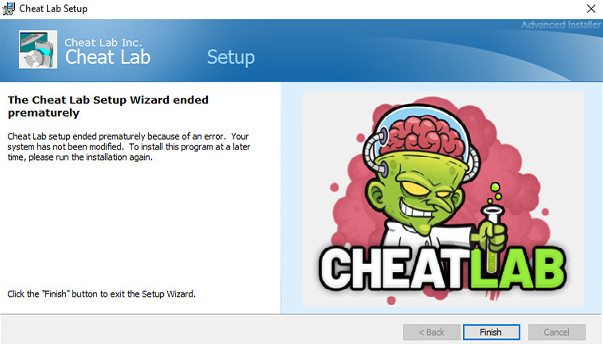

Lỗi đăng ký !

Add Comment